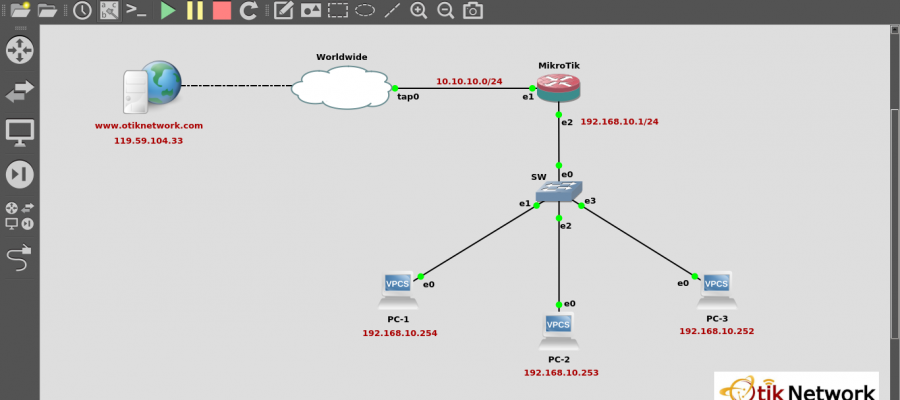

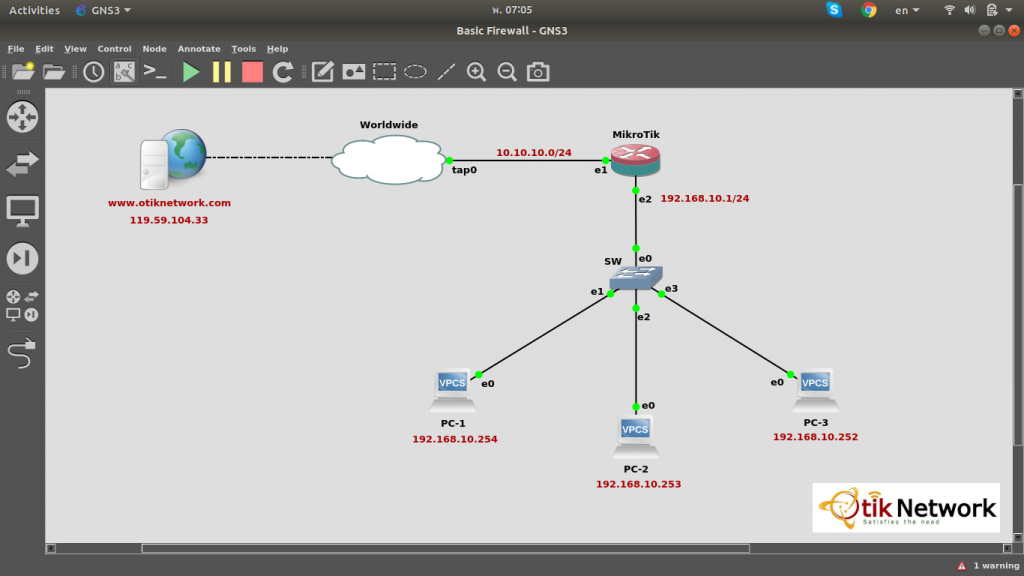

สวัสดีครับ มาต่อภาค 2 กันอีกสักหน่อย ก่อนหน้าได้อธิบาย เรื่อง เชน (Chain) หรือหน้าที่ของการกลั่นกรองของไฟล์วอล ไปแล้ว ในบทความนี้ เรามาดูการใช้งานจริงๆ โดยการลง LAB กันดีกว่า ผมมีตัวอย่าง LAB ดังภาพนี้ครับ อ่านบทความ ภาค 1

ผมมีเร้าท์เตอร์ 1 ตัว มีการเชื่อมต่อดังนี้

- เชื่อมต่อโลกภายนอกด้วยพอร์ต ether1 ซึ่งทำหน้าที่เป็น WAN

- เชื่อมต่อเน็ตเวิร์คภายในด้วยพอร์ต ether2 ซึ่งมีเน็ตเวิร์คหมายเลข 192.168.10.0/24

ผมมีคอมพิวเตอร์ อยู่ 3 เครื่อง ดังนี้

- คอมพิวเตอร์ชื่อ PC-1 มีเลขไอพีประจำเครื่องเป็นเลข 192.168.254

- คอมพิวเตอร์ชื่อ PC-2 มีเลขไอพีประจำเครื่องเป็นเลข 192.168.253

- คอมพิวเตอร์ชื่อ PC-3 มีเลขไอพีประจำเครื่องเป็นเลข 192.168.252

สิ่งที่ต้องการให้คอนฟิก (เพื่อทดสอบ Chain = input ,output , forward)

- ไม่ต้องการให้บุคคลภายนอก (WAN) ping มาที่เร้าท์เตอร์เราได้

- ไม่ต้องการให้เร้าท์เตอร์ ping ไปที่เว็บ www.otiknetwork.com ได้

- ไม่ต้องการให้คอมพิวเตอร์ PC-3 ping ไปที่เว็บ www.otiknetwork.com ได้

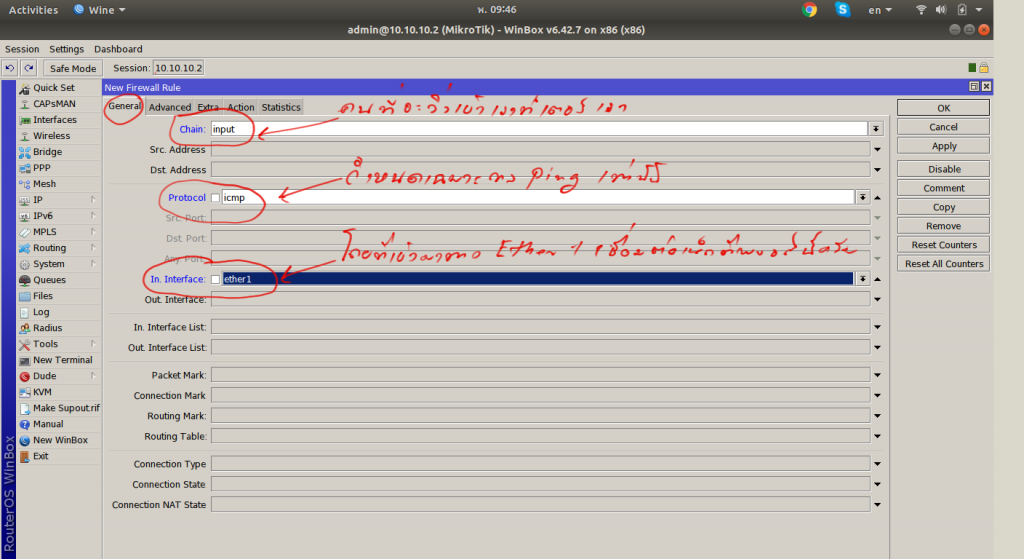

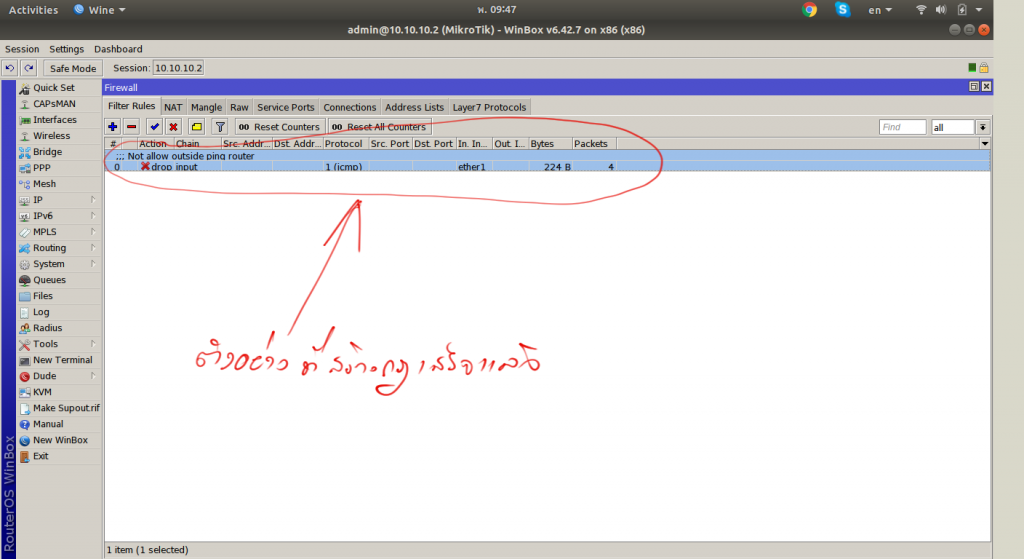

เริ่มการคอนฟิกกฎแรก ก่อนเลย “ไม่ให้บุคคลภายนอก ปิง มาที่เร้าท์เตอร์เราได้.”

Winbox -> IP > Firewall > Filter > + (New)

Chain = input ( คือที่จะวิ่งเข้ามาที่เร้าท์เตอร์เรา)

Protocol = icmp (เฉพาะ ping เท่านั้น)

In Interface = ether1 (คือเลือกกรองเฉพาะคนที่มาจากอินเตอร์เน็ต เพราะเราเชื่อมต่อเน็ตที่พอร์ตนี้)

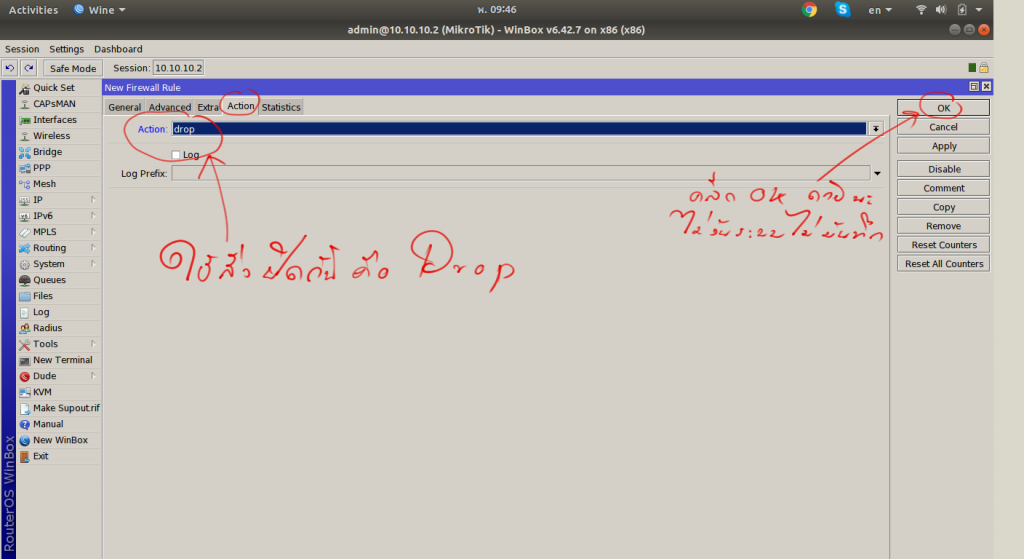

Action = drop (คือ ถ้าตรงเงื่อนไข ทั้ง 3 ก่อนหน้าให้ปิดกั้น ด้วยคำสั่ง Drop

ผลหลังจากที่เรากำหนดกฎเรียบร้อยแล้ว

มาดูกรณีเราพิมพ์ด้วยคำสั่ง Command line ครับ

/ip firewall filter

add action=drop chain=input comment=”Not allow outside ping router” \

in-interface=ether1 protocol=icmp

การทดสอบ

ให้ทดสอบโดยการ ตรวจสอบว่า WAN IP ของเราเป็นหมายเลขอะไร จากนั้นใช้คอมพิวเตอร์ จากภายนอก ping มาที่ไอพีเบอร์ดังกล่าว จะเห็นว่า เราไม่สามารถ ping เข้ามาได้ แล้วครับ ถ้ายังจำรูปบทความก่อนหน้าได้ ซึ่งก็คือ กันคนไม่ให้เข้ามาที่บ้านเรา ตามภาพตัวอย่างนี้ครับ

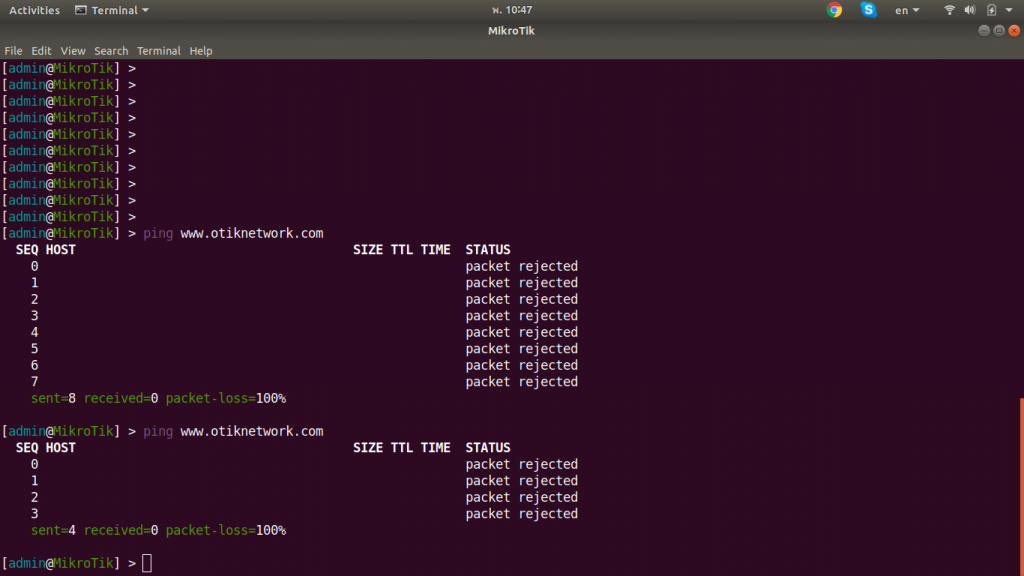

การคอนฟิกกฎที่สอง “ไม่ให้เร้าท์เตอร์ ping ไปที่เว็บ otiknetwork.com ได้.”

เรามาทดสอบสร้างกฎ ไม่อนุญาตให้เร้าท์เตอร์ ping ที่เว็บอื่นๆ ได้กันสักหน่อย เช่น ไม่ให้ไปที่เว็บ www.otiknetwork.com กันครับ ผมขอแสดงเป็นคำสั่งแทนเลยนะครับ

Winbox -> IP > Firewall > Filter > + (New)

Chain = output ( คือที่จะวิ่งออกจากเร้าท์เตอร์)

dst-address = 119.59.104.33 (Otik Network)

Protocol = icmp (เฉพาะ ping เท่านั้น)

Action = drop (คือ ถ้าตรงเงื่อนไข ทั้ง 3 ก่อนหน้าให้ปิดกั้น ด้วยคำสั่ง Drop)

มาดูกรณีเราพิมพ์ด้วยคำสั่ง Command line ครับ

/ip firewall filter

add action=drop chain=output dst-address=119.59.104.33 protocol=icmp

ภาพการทดสอบ ping เว็บ www.otiknetwork.com จากเร้าท์เตอร์ จะเห็นว่า Packet ถูกปฏิเสธ Rejected

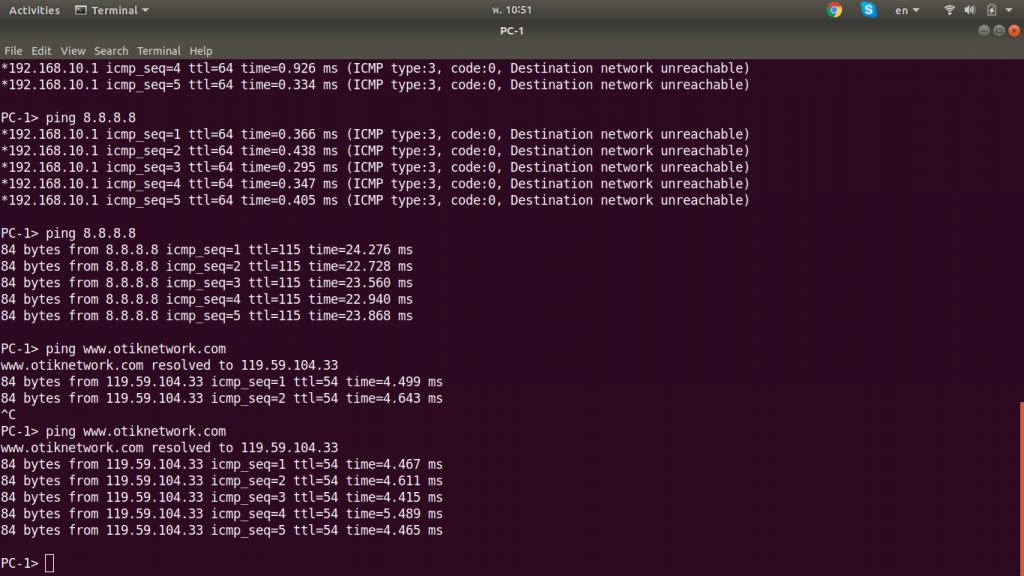

ลองทดสอบ ping จากคอมพิวเตอร์ PC-1 จะเห็นว่าสามารถเข้าใช้งานได้ปกติ

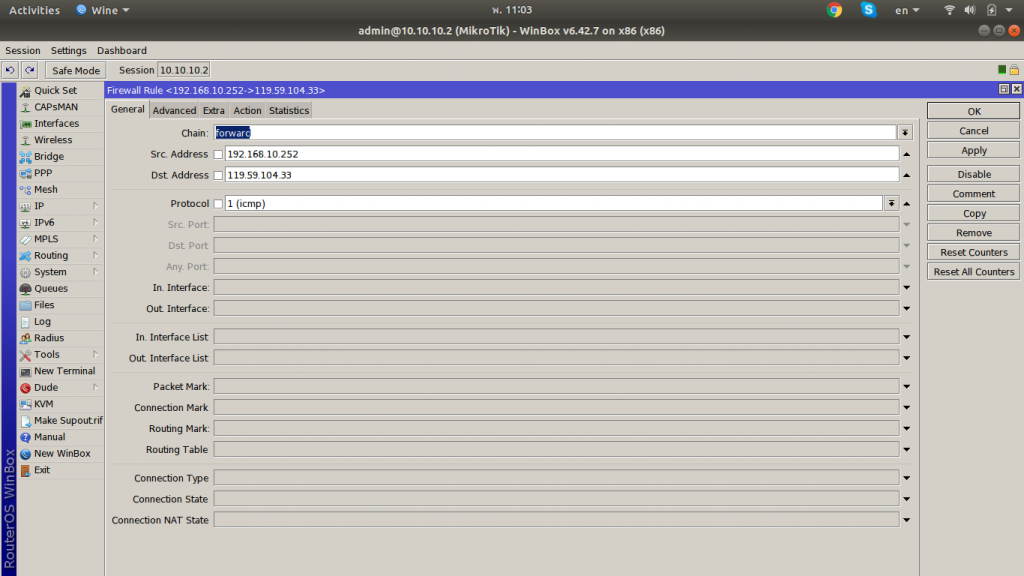

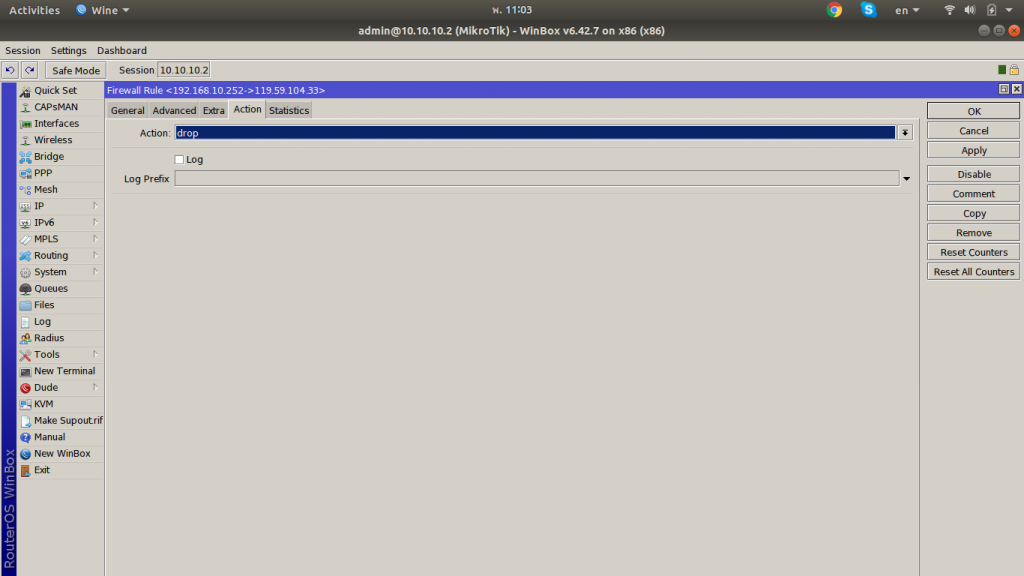

การคอนฟิกกฎที่สาม “ไม่ให้คอมพิวเตอร์ PC-3 ทำการ ping ไปที่เว็บ otiknetwork.com ได้.”

Winbox -> IP > Firewall > Filter > + (New)

Chain = forward ( คือที่จะวิ่งผ่านเร้าท์เตอร์)

src-address = 192.168.10.252 (คอมพิวเตอร์ PC-3)

dst-address = 119.59.104.33 (Otik Network)

Protocol = icmp (เฉพาะ ping เท่านั้น)

Action = drop (คือ ถ้าตรงเงื่อนไข ทั้ง 4 ก่อนหน้าให้ปิดกั้น ด้วยคำสั่ง Drop)

มาดูกรณีเราพิมพ์ด้วยคำสั่ง Command line ครับ

/ip firewall filter

add action=drop chain=forward dst-address=119.59.104.33 protocol=icmp \

src-address=192.168.10.252

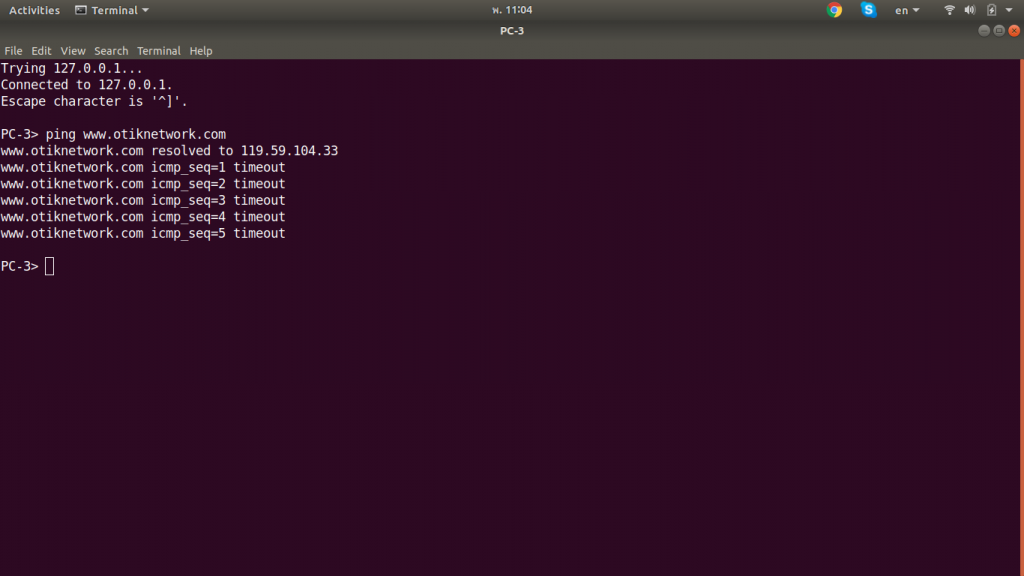

ลองทดสอบ ping จากคอมพิวเตอร์ PC-3 จะเห็นว่าไม่สามารถ ping ได้

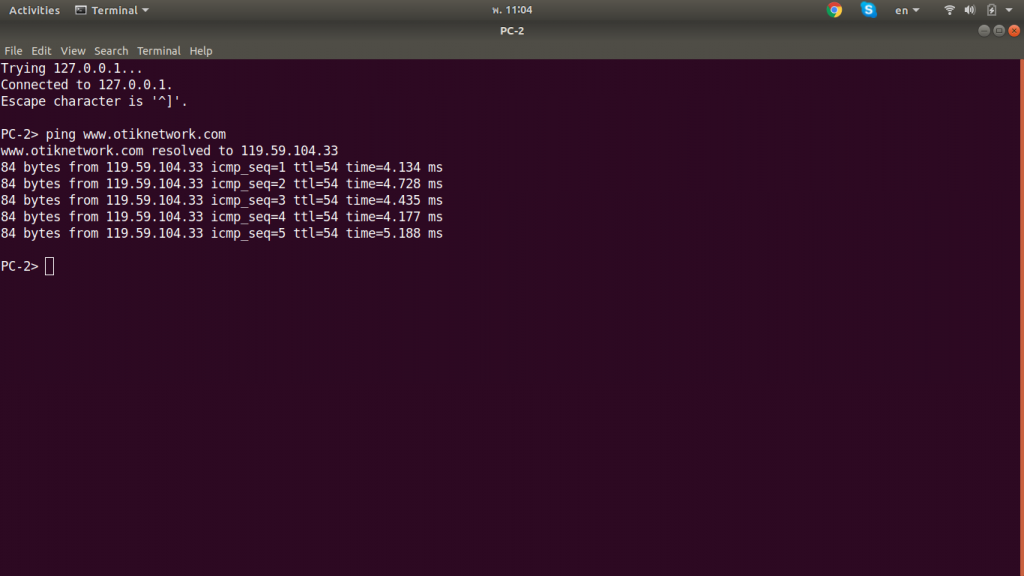

ทดสอบ ping จากคอมพิวเตอร์เครื่องอื่น PC-2 ได้ปกติ

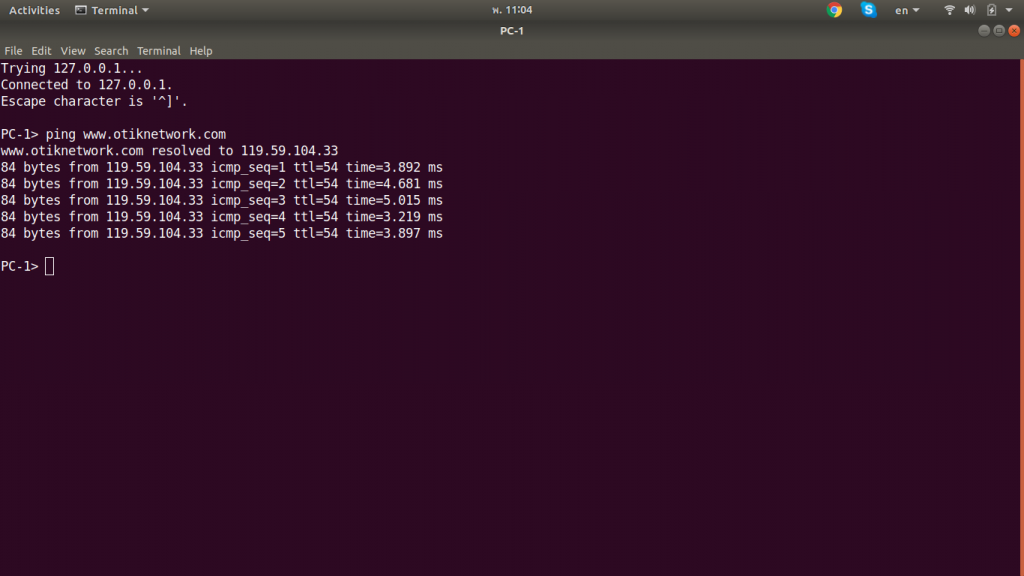

ทดสอบ ping จากคอมพิวเตอร์เครื่องอื่น PC-1 ได้ปกติ

บทความนี้จะเป็นเพียงแค่ตัวอย่างง่ายๆ สำหรับการใช้งาน เท่านั้น นะครับ ส่วนรายละเอียด อื่นๆ สำหรับเคสใช้งานจริงๆ ผมจะนำเสนออีก เป็นบทความต่อไป อ้างอิงการใช้งานกับไมโครติกเลย ด้วย wiki.mikrotik.com กันครับ สำหรับบทความนี้แค่นี้ก่อนนะครับ ขอบคุณที่ติดตาม